Inhalt

Das Wichtigste im Überblick

- Gib deine Zugangsdaten (PIN, Signatur-Code, TAN) niemals an Dritte weiter! Ein vertrauenswürdiges Unternehmen würde dich nie nach deinen Daten fragen.

- Achte auf Sicherheitsmerkmale und nutze sichere Autorisierungsverfahren.

- Vorsicht vor Schadprogrammen! Halte deine Systeme aktuell und installiere nur Software aus vertrauenswürdigen Quellen.

Was ist Phishing?

Phishing ist eine betrügerische Online-Technik, die darauf abzielt, sensible Informationen wie Passwörter, Kreditkartennummern und persönliche Daten von ahnungslosen Empfängern zu stehlen. Hierbei erstellen Cyberkriminelle gefälschte E-Mails, Nachrichten oder Websites, die vorgeben, von vertrauenswürdigen Quellen wie Banken, Regierungsbehörden oder großen Unternehmen zu stammen. Die Täter nutzen geschickt psychologische Tricks, um das Vertrauen des Empfängers zu gewinnen und so zur Preisgabe ihrer Daten zu verleiten.

Die häufigsten Betrugsfälle im Alltag

Phishing kann in vielen Formen auftreten: Sei dir bewusst, dass ständig neue Varianten entwickelt werden. Vorsicht ist vor allem bei der Interaktion mit E-Mails, Links und Anhängen geboten, besonders wenn sie unerwartet oder verdächtig sind. Hier sind einige Betrugsfälle, die oft im Alltag angewendet werden:

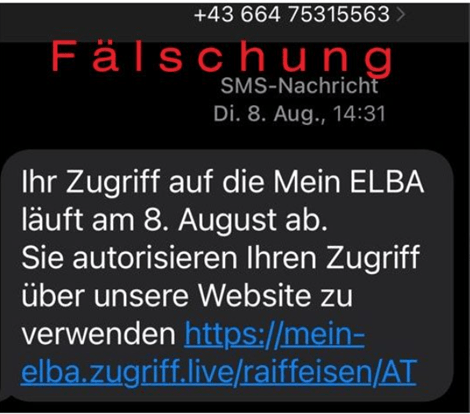

Banking-Phishing

Eine E-Mail oder SMS, die vorgibt von einer Bank zu stammen, informiert den Empfänger über eine angebliche unbefugte Transaktion auf seinem Konto. Der Empfänger wird aufgefordert, auf einen Link zu klicken und seine Anmeldedaten zur Überprüfung einzugeben. Die Seite, auf die der Link führt, ist jedoch eine gefälschte Website, die darauf abzielt, die Anmeldedaten zu stehlen.

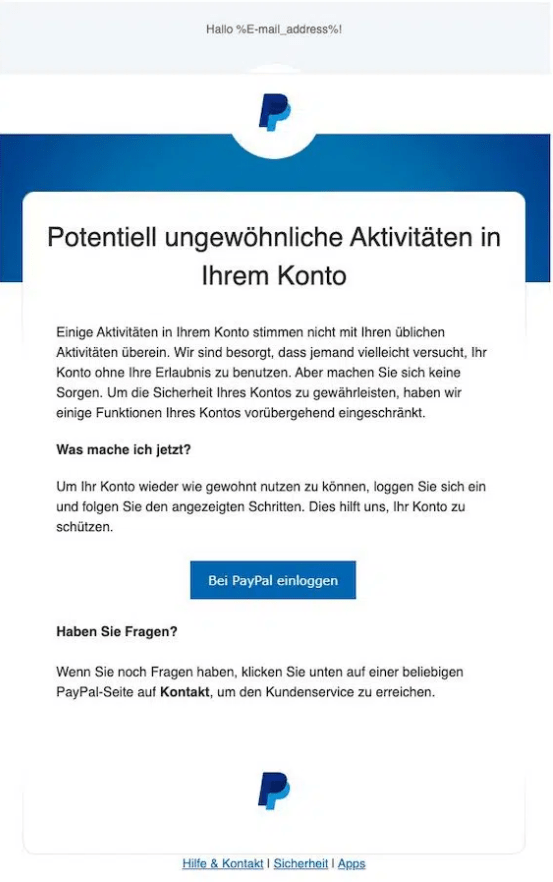

PayPal-Phishing

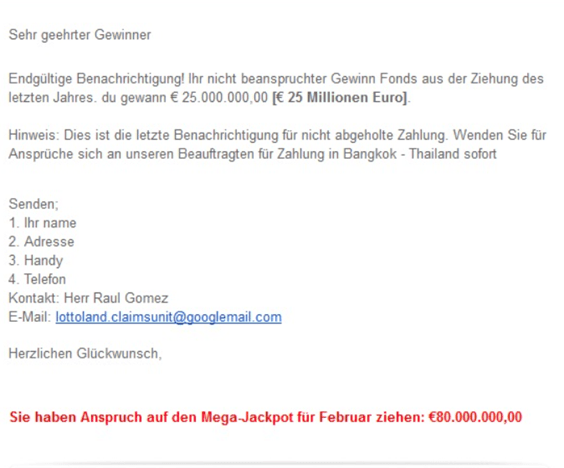

Lotterie-Phishing

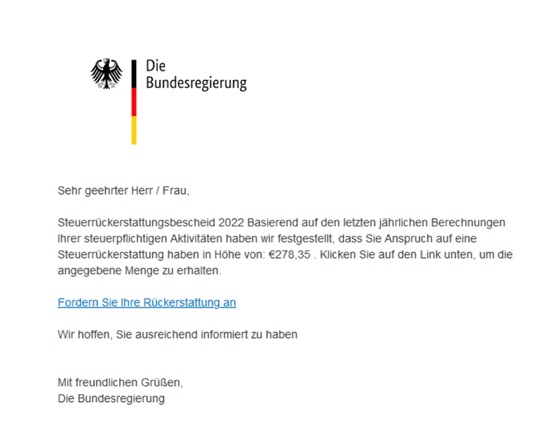

Steuer-Phishing

Eine E-Mail gibt vor, vom Finanzamt oder einer Steuerbehörde zu stammen, und informiert den Empfänger über eine ausstehende Steuerrückerstattung. Der Empfänger wird gebeten, auf einen Link zu klicken, um seine Bankdaten zur Rückerstattung einzugeben. Die betrügerische Seite zielt darauf ab, diese Informationen zu stehlen.

Gefälschte Support Anrufe

Betrügerische Anrufe geben vor, vom technischen Support eines bekannten Unternehmens zu kommen (z.B. Microsoft). Die Opfer werden darüber informiert, dass ihr Computer infiziert ist, und aufgefordert, eine bestimmte Software herunterzuladen, die in Wirklichkeit Malware ist.

Phishing durch vermeintliche Notfälle

Eine E-Mail gibt vor, von einem Freund oder Familienmitglied zu stammen, das in Schwierigkeiten ist und dringend finanzielle Hilfe benötigt. Der Empfänger wird gebeten, Geld zu überweisen. Diese Art von Phishing nutzt emotionale Manipulation, um Opfer dazu zu bringen, zu handeln, ohne ausreichend nachzudenken.

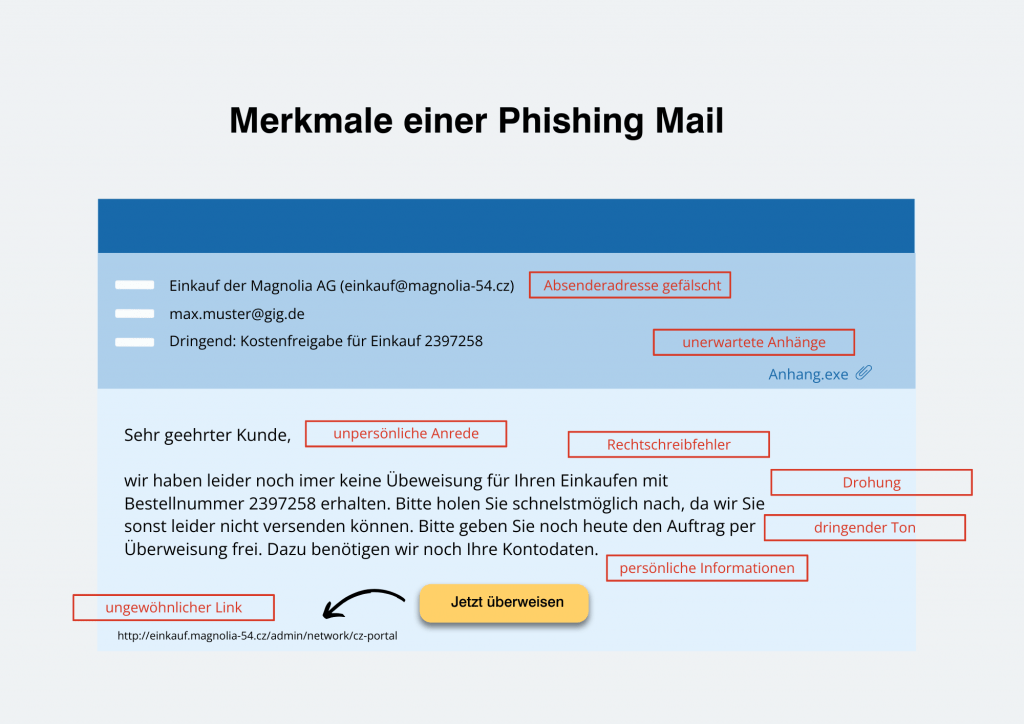

Merkmale einer Phishing-Mail

Phishing-Mails sind eine der häufigsten Betrugsfälle! Daher ist es wichtig zu wissen, woran man sie erkennen kann. Auf den ersten Blick ist der Betrug nämlich oft nicht sichtbar. Es gibt jedoch einige Merkmale, die auf ihre betrügerische Natur hinweisen können:

Absenderadresse

Die Absenderadresse kann leicht gefälscht werden, um so auszusehen, als käme die E-Mail von einer vertrauenswürdigen Quelle. Prüfen Sie sorgfältig, ob die Absenderadresse tatsächlich legitim ist.

Unpersönliche Anrede

Phishing-E-Mails verwenden oft allgemeine Anreden wie „Sehr geehrter Kunde“ anstelle Ihres Namens.

Dringender Ton

Phishing-Mails setzen häufig auf Dringlichkeit und versuchen, Sie dazu zu bringen, sofortige Maßnahmen zu ergreifen, ohne nachzudenken.

Rechtschreib- und Grammatikfehler

Viele Phishing-E-Mails enthalten Rechtschreibfehler, grammatikalische Fehler oder merkwürdige Satzstrukturen.

Ungewöhnliche Links

Die in der E-Mail enthaltenen Links können gefälscht sein. Sie sollten niemals auf einen Link in einer verdächtigen E-Mail klicken. Überprüfen Sie die URL, indem Sie den Mauszeiger darüber bewegen (ohne zu klicken), um die tatsächliche Adresse anzuzeigen.

Persönliche Information preisgeben

Phishing-Mails fordern oft dazu auf, persönliche oder vertrauliche Informationen wie Passwörter, Kreditkartendaten oder Sozialversicherungsnummern preiszugeben.

Drohungen oder Versprechungen

Die E-Mail kann Drohungen, Warnungen oder verlockende Angebote enthalten, um eine emotionale Reaktion zu erzeugen.

Unerwartete Anhänge

Öffnen Sie keine Anhänge aus verdächtigen E-Mails, da sie schädliche Software enthalten könnten.

Fehlende persönliche Infos

Legitime Organisationen verwenden normalerweise Ihren Namen und andere spezifische Informationen. Phishing-Mails könnten allgemeine Informationen verwenden, um viele Empfänger anzusprechen.

Link überprüfen

Wenn Sie aufgefordert werden, auf einen Link zu klicken, um sich bei einem Konto anzumelden, überprüfen Sie die Website-Adresse sorgfältig, um sicherzustellen, dass es sich um die offizielle Seite handelt.

Was tun bei Verdacht auf eine Phishing Mail?

Kommt dir die neue E-Mail in deinem Postfach merkwürdig vor? Wenn du einen Verdacht hast, dass du Empfänger einer Phishing-Mail sein könntest, dann befolge folgende Schritte:

Bleibe ruhig und vorsichtig: Phisher nutzen oft Angst oder Druck, um ihre Opfer zu überlisten. Überstürze nichts und gib keine persönlichen Informationen preis, bevor du die Echtheit der E-Mail bestätigt hast.

Achte auf verdächtige Merkmale: Viele Phishing-E-Mails enthalten Rechtschreibfehler, grammatische Ungenauigkeiten oder ungewöhnliche Formulierungen. Dies kann ein Anzeichen dafür sein, dass die E-Mail betrügerisch ist. Schau dir zudem die E-Mail-Adresse des Absenders genau an. Phisher verwenden oft gefälschte Adressen, die auf den ersten Blick echt aussehen könnten.

Klicke NICHT auf Links oder Anhänge: Öffne keine Links oder Anhänge in der verdächtigen E-Mail. Diese könnten zu gefälschten Websites führen, die darauf abzielen, deine Daten zu stehlen oder Malware auf deinem Gerät zu installieren.

Überprüfe den Inhalt der E-Mail: Achte auf unerwartete Anfragen nach persönlichen oder finanziellen Informationen. Sei skeptisch, wenn du dazu aufgefordert wirst, sofort zu handeln, um negative Konsequenzen zu vermeiden.

Verifiziere die Informationen: Wenn die E-Mail von einem Unternehmen oder einer Organisation zu stammen scheint, kontaktiere sie direkt über offizielle Kanäle (Webseite, Telefon) und frage nach, ob die E-Mail echt ist.

Verwende keine in der E-Mail angegebenen Kontaktdaten: Nutze keine in der verdächtigen E-Mail angegebenen Kontaktdaten, um die Echtheit zu überprüfen. Diese könnten ebenfalls gefälscht sein. Suche stattdessen nach den offiziellen Kontaktdaten des Unternehmens.

Melde die E-Mail: Die meisten E-Mail-Dienstanbieter und Unternehmen haben Mechanismen, um Phishing-Mails zu melden. Verwende diese Funktion, um die betrügerische E-Mail zu melden und zu blockieren.

Lösche die E-Mail: Nachdem du die notwendigen Schritte unternommen hast, um die Echtheit zu überprüfen und die E-Mail gemeldet hast, lösche sie aus deinem Posteingang und auch aus dem Papierkorb.

Überwache deine Konten: Beobachte deine Konten und Finanzdaten auf verdächtige Aktivitäten. Ändere bei Bedarf deine Passwörter, um sicherzustellen, dass deine Konten geschützt sind.

Wusstest du, dass sich im Laufe des vierten Quartals 2022 die Anzahl der Phishing-E-Mails um ca. 99,2% auf rund 253.000* gemeldeten Kampagnen erhöht hat?

Good to know: Weitere bekannte Phishing-Techniken

Es gibt verschiedene Arten von Phishing-Angriffen, die von Cyberkriminellen genutzt werden, um sensible Informationen zu stehlen oder finanzielle Schäden anzurichten. Hier sind einige gängige Arten von Phishing:

Spear-Phishing

Bei dieser raffinierten Methode recherchieren Angreifer gezielt über ihre potenziellen Opfer, um personalisierte E-Mails zu erstellen. Diese E-Mails enthalten häufig vertrauliche Informationen oder verweisen auf gemeinsame Interessen, um das Opfer zu täuschen und zur Preisgabe sensibler Daten zu verleiten.

Whaling

Ähnlich wie beim Spear-Phishing zielt Whaling auf Führungskräfte und hochrangige Persönlichkeiten ab. Die Angreifer nutzen deren Position, um beispielsweise Überweisungen von großen Geldsummen zu veranlassen. Diese Angriffe erfordern oft subtile Taktiken, um die Opfer zu überzeugen.

Pharming

Hier manipulieren Angreifer die DNS-Einstellungen (Domain Name System) oder setzen schädliche Software ein, um Opfer auf gefälschte Websites umzuleiten. Dadurch landen die Opfer unwissentlich auf gefälschten Seiten, auf denen sie sensible Informationen preisgeben.

Vishing (Voice Phishing)

Statt E-Mails verwenden die Angreifer Telefonanrufe, um ihre Opfer zu täuschen. Sie geben sich als legitime Organisationen aus und fordern vertrauliche Informationen an. Oft nutzen sie Angst oder Dringlichkeit, um die Opfer zur Preisgabe zu bewegen.

Smishing (SMS Phishing)

Ähnlich wie Vishing, aber über SMS. Angreifer senden gefälschte SMS-Nachrichten, die Links zu betrügerischen Websites enthalten oder dazu auffordern, auf verdächtige Nummern zu antworten.

Angler Phishing

Hier nutzen die Angreifer Social-Media-Plattformen oder Foren, um gefälschte Kundenbetreuungskonten zu erstellen. Sie beantworten öffentliche Anfragen und verleiten Opfer dazu, persönliche Informationen preiszugeben.

Link Manipulation

Angreifer verschleiern Links in E-Mails, indem sie den sichtbaren Text so gestalten, dass er legitim aussieht, aber tatsächlich zu gefährlichen Websites führt. Beispielsweise kann ein vermeintlicher Banklink stattdessen zu einer gefälschten Login-Seite führen.

Betrügerische Anhänge

Phisher senden E-Mails mit schädlichen Anhängen, die beim Öffnen schädliche Software auf dem Computer des Opfers installieren. Diese können dazu führen, dass sensible Daten gestohlen oder der Computer übernommen wird.

Spoofing

Bei Spoofing-Angriffen fälschen Angreifer E-Mail-Header oder Absenderadressen, um die E-Mail so aussehen zu lassen, als käme sie von einer vertrauenswürdigen Quelle. Dadurch täuschen sie das Opfer über die Authentizität der Nachricht.

Klonen von Websites

Angreifer erstellen exakte Kopien von legitimen Websites, um Opfer dazu zu bringen, ihre Anmeldedaten oder finanzielle Informationen auf diesen gefälschten Seiten einzugeben.

Phishing rechtzeitig erkennen

Bei Verdacht auf eine Phishing-E-Mail ist es wichtig, besonnen zu handeln und keine überstürzten Entscheidungen zu treffen. Die Sicherheit deiner persönlichen Informationen steht an erster Stelle. Ignoriere die verdächtige E-Mail, überprüfe die Informationen sorgfältig und nutze offizielle Kanäle, um die Echtheit zu verifizieren. Melde und lösche die E-Mail anschließend, um deine Sicherheit zu gewährleisten.

Du möchtest über aktuelle und echte Phishing Versuche auf dem Laufenden gehalten werden? Dann informiere dich bei unseren „Aktuellen Warnungen„.

Fragen und Antworten

Ja, Phishing-Mails können auch ohne Klick auf Links gefährlich sein. Schädliche Anhänge können Malware enthalten, die sich beim Öffnen auf dem Gerät installiert. Die bloße Anzeige von E-Mails kann auch Informationen preisgeben, die Angreifer nutzen können, um gezielte Angriffe durchzuführen.

Wenn du auf den Link einer Phishing-Mail geklickt hast, trenne sofort deine Internetverbindung, um weitere Kommunikation mit potenziell schädlichen Servern zu verhindern. Scanne dein Gerät auf Malware, ändere alle Passwörter, die betroffen sein könnten, und überwache deine Konten auf verdächtige Aktivitäten.

Vermeide Phishing-Mails, indem du skeptisch gegenüber unbekannten Absendern bleibst, Links und Anhänge nicht leichtfertig öffnest, Rechtschreibung und Grammatik überprüfst, persönliche Daten nicht preisgibst und dich über Phishing-Taktiken informierst. Nutze starke Passwörter, aktualisiere Software regelmäßig und aktiviere Zwei-Faktor-Authentifizierung.

*Quelle: onlinesicherheit.at